Spätestens seit dem Fall Snowden ist es auch bei Privatkunden angekommen: Man sollte seine Daten schützen. Auch Unternehmen schützen ihre Daten in einer immer mobiler werdenden Welt. Doch wie schützt man Daten auf Smartphone, Tablet und Desktop? Und wie schafft man es, dass Mitarbeiter nur ein Smartphone für die private und geschäftliche Kommunikation brauchen?

Dieser Artikel soll einen kleinen Einblick in die Umsetzung von mobiler Kommunikation in Unternehmen geben.

Zunächst einmal müssen wir die einzelnen Rechtsverhältnisse klären.

Grundsätzlich mögliche Rechtsverhältnisse

- BYOD

Bring Your Own Device – Das Gerät ist Eigentum des Mitarbeiters und wird in die Infrastruktur des Unternehmens eingebunden. Die private Nutzung des Gerätes darf dabei nicht eingeschränkt werden. Das Gerät wird lediglich um eine geschäftliche Nutzung erweitert. - COPE

Corporate Owned, Personally Enabled – Das Gerät ist Eigentum des Unternehmens und wird an den Mitarbeiter für berufliche Zwecke ausgegeben. Das Gerät darf jedoch auch (begrenzt) privat genutzt werden. - COBO

Corporate Owned, Business Only – Das Gerät ist Eigentum des Unternehmens und wird ausschließlich für geschäftliche Zwecke an den Mitarbeiter ausgegeben. Eine private Nutzung ist untersagt.

Somit ist es zum Beispiel mit BYOD möglich, dass Mitarbeiter ihre privaten Geräte in die Firmenstruktur einbinden und sich somit ein zweites Gerät ersparen. Doch wie wird das umgesetzt bzw kontrolliert?

MDM / EMM

Zu diesem Zweck setzt man MDM (Mobile Device Management) / EMM (Enterprise Mobility Management) Lösungen ein. Diese Software Lösungen übernehmen die Verwaltung und Kontrolle der Geräte und der Daten. Diese Serversoftware ist entweder in der Cloud oder on-premise (auf In-House-IT) installiert.

Stellt das Unternehmen eigene Endgeräte zur Verfügung, wird MDM als erweiterte Client Verwaltung eingesetzt. Hier bietet Microsoft mehrere Möglichkeiten an:

EAS – Exchange ActiveSync

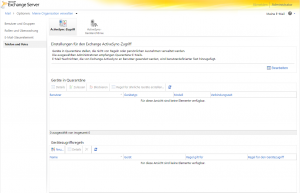

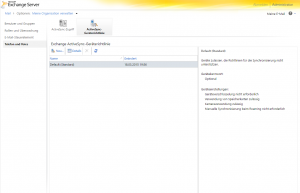

Über einen Exchange Server kann man rudimentäre Vorgaben verwirklichen. So kann eingestellt werden, dass neue Geräte zunächst in der Quarantäne liegen und der Zugriff auf das Konto vom Administrator freigegeben werden muss. Anhand der Screenshots könnt ihr die Verwaltungskonsole des Webportals eines Exchange Servers sehen:

ActiveSync fehlen aber Grundvoraussetzungen in Sachen Sicherheit. Es gibt keine effektive Möglichkeit Aktualisierungen des Betriebssystems oder der Anwendungen durchzusetzen. Diese Limitierung birgt hunderte von potentiellen Sicherheitslücken und setzt die Daten einem unnötigen Risiko aus.

Die IT-Abteilung kann zwar eine Datenverschlüsselung auf den Geräten einstellen, aber ohne Aktualisierungen können diese trotzdem nicht sicher sein. Desweiteren können die ActiveSync Richtlinien umgangen werden. Der Server hat keinen Mechanismus zur Überprüfung des Gerätes an sich und kann daher auch die Einstellungen nicht bestätigen.

EAS bietet aber ein selektives Löschen an: ist das Gerät kompromittiert, gestohlen/verloren oder verlässt der Mitarbeiter das Unternehmen kann man die geschäftlichen Daten löschen lassen. Die privaten Daten bleiben unberührt (Selective Wipe). Diese und weitere Funktionen bietet auch:

Office365

Office365 geht etwas weiter als EAS (alle Details im Office365 Security & Compliance Center). Es können vom Admin über das Dashboard Policies für Windows-, iOS- und Android-Geräte definiert werden: Gerätezugang über Passwort/PIN, Speicherverschlüsselung oder Jailbreak-Erkennung, Zugang auf Exchange und Sharepoint Online.

https://youtu.be/J36h6ayUDvo

Für Unternehmen ist es natürlich verlockend: Werden Office und EAS Produkte eingesetzt bieten sich MDM Funktionen – kostenlos! Sind aber weitere EMM Funktionen erforderlich, bietet Microsoft das Updgrade auf Intune an.

Intune

Intune ist die umfassendste EMM Lösung auf dem Hause Microsoft. Eine kurze Übersicht zu den Unterschieden zwischen Office365 und Intune:

|

MDM for Office365 |

Intune |

|

| Kosten | In vielen kommerziellen Office 365-Abonnements enthalten. | Erfordert ein kostenpflichtiges Abonnement für Microsoft Intune oder kann mit der Enterprise Mobility Suite erworben werden. |

| Device Management | Geräte werden über das Office 365 Admin Center verwaltet. | Wird Intune eigenständig verwendet, verwaltet man die Geräte mithilfe der Intune-Verwaltungskonsole.

Wenn Intune im System Center 2012 Configuration Manager integrieret ist, verwenden man die Configuration Manager-Konsole, um Geräte lokal und in der Cloud zu verwalten. |

| Unterstützte OS | Cloudbasierte Verwaltung für:

|

Cloudbasierte Verwaltung für:

|

| Wichtige Funktionen |

Die neuesten Informationen zu Office 365 MDM-Funktionen finden man unter Funktionen der integrierten Verwaltung von Mobilgeräten für Office 365. |

MDM für Office 365-Funktionen und zusätzlich:

|

Es gibt also mehrere Möglichkeiten die Geräte zu verwalten.

Um die geschäftlichen Daten von den beruflichen Daten für BYOD und COPE zu trennen gibt es mehrere Ansätze:

- DRM

Digital Rights Management – Microsoft bietet Enterprise Data Protection (EDP) an. Damit können Dokumente oder Veröffentlichungen von Inhalten geschützt werden. - Container / App Wrapping

Geschäftliche Apps und dessen Inhalte sind in sich geschützt und können auch Inhalte verschlüsselt austauschen. - Multi-User

Es wird ein weiterer Nutzer mit Adminrechten hinzugefügt. Nur dieser hat gesicherten Zugriff auf die geschäftlichen Daten und wird vom MDM System verwaltet.

Ihr habt weitere Fragen rund um das Thema? Wir helfen gerne – in unseren Kommentaren oder in unserem gut gepflegten Forum.